Bem-vindo à casa, Jogador!

Ao clicar em Continuar com a conta Google ou Facebook aceita Kinguin's os Termos e Condições e a Política de Privacidade, bem como com os Termos e Condições NFT e a Política de Privacidade NFT.

Cyber Manhunt Steam CD Key

Durante a comunicação interna, descobrimos que quando a Internet continua a penetrar na vida das pessoas e acelerar a transmissão de informações, um evento negativo pode se espalhar rapidamente por toda a Internet.

Nesse processo, o pecado será exposto e punido, o que deixará as pessoas felizes; mas algumas pessoas sofrerão insultos maliciosos e insultos do homem do teclado da Internet. Quando essas violências cibernéticas continuam a aumentar, as consequências geralmente excedem o incidente em si, e ainda mais estressantes e acabam com vidas preciosas.

Portanto, decidimos desenvolver um jogo relacionado ao tema "hacking", "cyber manhunt" e "vazamento de dados de privacidade". Esperamos que os jogadores possam desempenhar o papel de um hacker e descobrir seus segredos de privacidade, como Deus controla o destino dos outros pelas costas e testemunha seu fim. Espero que através deste processo, os jogadores possam pensar e fazer seus próprios julgamentos corretos.

Recursos

Implementamos alguns meios de caça cibernética e os integramos em nosso jogo:

- pesquisa na internet

O jogador coleta informações básicas sobre o objeto de destino por meio da função de pesquisa do navegador. - Base de dados

Use informações conhecidas para entrar no banco de dados. Após a filtragem, talvez outras informações sobre o objeto de destino. - Rachadura

Gere senhas com base nas informações da pessoa-alvo obtidas e use-as para fazer login em contas em várias plataformas (incluindo e-mail, plataformas sociais, software de bate-papo etc.) - Disfarce

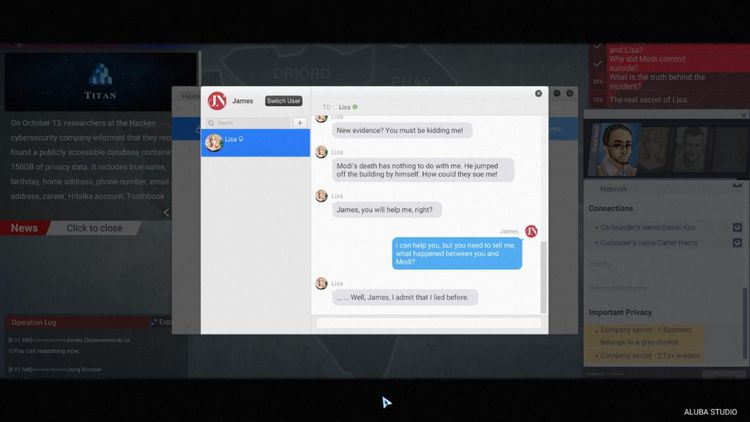

Obtenha as necessidades, círculos sociais, etc. do objeto alvo, escolha o disfarce de acordo com as informações e obtenha mais informações entrando em contato com o objeto alvo - Rotina de bate-papo

Após adicionar o objeto alvo como amigo, realize uma rotina de chat para obter informações. - Análise de imagens

Obtenha informações valiosas e pistas relevantes de fotos. - Phishing

Envie links de phishing para invadir os dispositivos de hardware da pessoa alvo (computador, celular) e obter informações privadas.

Métodos de caça cibernética mais avançados serão desbloqueados mais tarde!

Jogabilidade

- Altamente imersivo

O jogador interpreta um hacker no jogo, aceita a comissão de uma empresa e completa os incidentes de caça ao homem cibernético. - Jogabilidade rica

Existem muitos recursos de Engenharia Social no jogo, também incluem Raciocínio, Rastreamento, Resolução de Puzzles, Destruição e Invasão, etc. - História Complexa

O jogo julgará o bem e o mal do comportamento do jogador. Diferentes julgamentos acionarão a direção da trama correspondente. - Vários caracteres

Há muitos personagens no palco que tem suas próprias características de personalidade e histórias desconhecidas. Você joga um hacker para descobrir a verdade do incidente um por um.

Resumo

Quando decidimos pela primeira vez o tema do jogo, também o consideramos por um longo tempo. Por causa dos melhores jogos independentes, como This War of Mine, Papers, Please e Orwell etc., também queremos fazer um jogo que permita aos jogadores pensar fora do jogo. Portanto, em termos de assunto, também quebrei a cabeça.

E para dar aos jogadores uma experiência real de hacking, até criamos um grupo de engenharia social para encontrar algum professor do setor e perguntar sobre engenharia social. Até li o livro The Art of Deception, do famoso hacker Kevin David Mitnick, e vi como funciona o verdadeiro mestre hacker. Esses aprendizados online e offline abriram diretamente as portas para um novo mundo para todos em nossa equipe. As disciplinas envolvidas incluem engenharia social, psicologia, micro-expressões, táticas, etc. O rico conteúdo também nos permite muita confiança no assunto e na jogabilidade do jogo.

Não apenas profissionais e livros, também buscamos inspiração em algumas obras cinematográficas. Por exemplo, através de Quem sou eu: nenhum sistema é seguro, vimos formas mais artísticas e mais representativas de tecnologia de hackers. Através do Searching aprendemos como criar reversões em detalhes e como deixar o público/jogador focar onde esperamos que eles foquem. Cada parte do aprendizado nos beneficiou muito, e mal podemos esperar para usá-los em nossos jogos.

Para resumir, este jogo é muito especial e único, que combina muitos recursos. Eu realmente espero que vocês possam gostar muito deste jogo. Sinta-se à vontade para deixar suas mensagens ou comentários na Comunidade.