Products

:( Désolé. Aucun résultat trouvé.

Veuillez verifier l'orthographe, utilisez le recherche avancée ou vérifiez page d'acceuil.

Cher Joueur, Bienvenue à la maison !

En cliquant sur « Continuez en utilisant votre compte Google ou Facebook », vous acceptez Kinguin's notre Règlement et notre Politique de confidentialité, ainsi que le Règlement de NFT et la Politique de confidentialité de NFT.

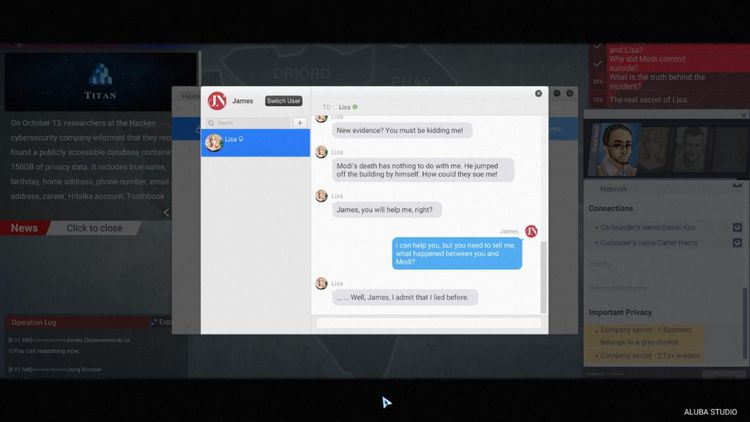

Cyber Manhunt Steam CD Key

Lors de la communication interne, nous avons constaté que lorsqu'Internet continue de pénétrer la vie des gens et d'accélérer la transmission d'informations, un événement négatif peut rapidement se propager sur Internet.

Dans ce processus, le péché sera exposé et puni, ce qui rendra les gens heureux ; mais certaines personnes subiront des insultes malveillantes et des insultes de la part de l'homme du clavier Internet. Lorsque ces cyber-violences continuent de s'intensifier, les conséquences dépassent souvent l'incident lui-même, et sont encore plus stressantes et mettent fin à des vies précieuses.

Par conséquent, nous avons décidé de développer un tel jeu lié au thème du "piratage", de la "cyber chasse à l'homme" et de la "fuite de données privées". Nous espérons que les joueurs pourront jouer le rôle d'un pirate informatique et découvrir leurs secrets de confidentialité, comme Dieu contrôle le destin des autres derrière son dos et assiste à leur fin. J'espère que grâce à ce processus, les joueurs pourront réfléchir et faire leurs propres jugements.

Fonctionnalités

Implémentation de moyens de cyber chasse à l'homme et intégration dans notre jeu :

- recherche Internet

Le lecteur collecte des informations de base sur l'objet cible via la fonction de recherche du navigateur. - Base de données

Utilisez des informations connues pour entrer dans la base de données. Après filtrage, peut-être d'autres informations sur l'objet cible. - Fissure

Générez des mots de passe en fonction des informations obtenues sur la personne cible et utilisez-les pour vous connecter à des comptes sur diverses plateformes (y compris les e-mails, les plateformes sociales, les logiciels de chat, etc.) - Déguisement

Obtenir les besoins, les cercles sociaux, etc. de l'objet cible, choisir le déguisement en fonction des informations et obtenir plus d'informations en contactant l'objet cible - Routine de conversation

Après avoir ajouté l'objet cible en tant qu'ami, effectuez une routine de chat pour obtenir des informations. - Analyse d'image

Obtenez des informations précieuses et des indices pertinents à partir d'images. - Hameçonnage

Envoyez des liens de phishing pour envahir les appareils matériels de la personne cible (ordinateur, téléphone mobile) et obtenir des informations privées.

Des méthodes de cyber chasse à l'homme plus avancées seront déverrouillées plus tard !

Jouabilité

- Très immersif

Le joueur joue un pirate informatique dans le jeu, accepte la commission d'une entreprise et termine les incidents de cyber chasse à l'homme. - Jeu riche

Il existe de nombreuses fonctionnalités d'ingénierie sociale dans le jeu, notamment le raisonnement, le suivi, la résolution d'énigmes, la destruction et l'invasion, etc. - Histoire complexe

Le jeu jugera du bien et du mal du comportement du joueur. Différents jugements déclencheront la direction de tracé correspondante. - Plusieurs caractères

Il y a de nombreux personnages sur scène qui ont leurs propres caractéristiques de personnalité et des histoires inconnues. Vous incarnez un hacker pour découvrir la vérité sur l'incident un par un.

Sommaire

Lorsque nous avons décidé pour la première fois du thème du jeu, nous y avons également réfléchi pendant longtemps. En raison des meilleurs jeux indépendants tels que This War of Mine, Papers, Please et Orwell, etc., nous voulons également créer un jeu qui permette aux joueurs de penser en dehors du jeu. Par conséquent, en termes de sujet, je me suis aussi creusé la cervelle.

Et afin de donner aux joueurs une véritable expérience de piratage, nous avons même créé un groupe d'ingénierie sociale pour trouver un professeur dans l'industrie et les interroger sur l'ingénierie sociale. J'ai même lu le livre The Art of Deception du célèbre hacker Kevin David Mitnick, et j'ai vu comment fonctionne le vrai maître hacker. Ces apprentissages en ligne et hors ligne ont directement ouvert la porte à un nouveau monde pour tous les membres de notre équipe. Les disciplines impliquées incluent l'ingénierie sociale, la psychologie, les micro-expressions, la tactique, etc. Le contenu riche nous permet également une pleine confiance dans le sujet et le gameplay du jeu.

Pas seulement des professionnels et des livres, nous recherchons également l'inspiration dans certaines œuvres cinématographiques. Par exemple, à travers Who Am I: No System Is Safe, nous avons vu des formes plus artistiques et plus représentatives de la technologie de piratage. Grâce à la recherche, nous avons appris à créer des inversions dans les détails et à laisser le public / le joueur se concentrer sur l'endroit où nous nous attendons à ce qu'il se concentre. Chaque partie de l'apprentissage nous a beaucoup profité, et nous avons hâte de les utiliser dans nos jeux.

Pour résumer, ce jeu est très spécial et unique et combine de nombreuses fonctionnalités. J'espère vraiment que vous aimerez beaucoup ce jeu. N'hésitez pas à laisser vos messages ou vos commentaires dans la communauté.