Cher Joueur, Bienvenue à la maison !

En cliquant sur « Continuez en utilisant votre compte Google ou Facebook », vous acceptez Kinguin's notre Règlement et notre Politique de confidentialité, ainsi que le Règlement de NFT et la Politique de confidentialité de NFT.

Cyber Manhunt PC Steam Account

Bonjour à tous, nous sommes le Aluba Studio, et nous sommes heureux de partager avec vous notre jeu qui est Cyber Manhunt .

Comme le nom de ce jeu l'indique, il s'agit d'un jeu de cyber-puzzle qui combine le réseau de la violence , le big data , la perte de la vie privée et d'autres problèmes sociaux .

De nombreuses intrigues de cette série de jeux sont liées à des événements réels . Vous pouvez donc retrouver de nombreuses histoires familières dans votre vie sous forme de scènes de déjà-vu.

Thème

Dans notre processus créatif, nous avons découvert qu'Internet est plus important dans notre vie que ce que l'on pourrait imaginer. Les événements sociaux suscitent toujours des opinions différentes dans le monde réel. Et il y a toujours un petit groupe de personnes qui aiment juger les autres, ce qui rend les événements plus compliqués, voire même peut conduire à des situations d'urgence. Lorsque le flux d'informations change rapidement partout dans le monde, l'immoralité et les nouvelles illégales se produisent toujours. Dans ce processus, de plus en plus de personnes aiment être jugées.

Après mûre réflexion, nous avons décidé de créer un jeu incroyable pour que les gens soient réellement conscients des dangers du monde Internet. Nous nous sommes concentrés sur le dark web , la véritable cybercriminalité et le vol de données personnelles , et avons essayé de permettre aux joueurs de vivre l'expérience d'être un hacker dans le monde réel. Chaque petite opération affecterait la vie des personnages du jeu, ce qui vous permettrait de repenser la relation entre les gens et Internet.

Caractéristiques

Vous pouvez vraiment faire du hack dans notre jeu :

- Recherche sur le Web

Vous devez collecter des informations de base sur les cibles grâce à la recherche sur Internet. - Base de données

Vous pouvez utiliser la base de données pour obtenir des informations détaillées sur les cibles. - Fissure

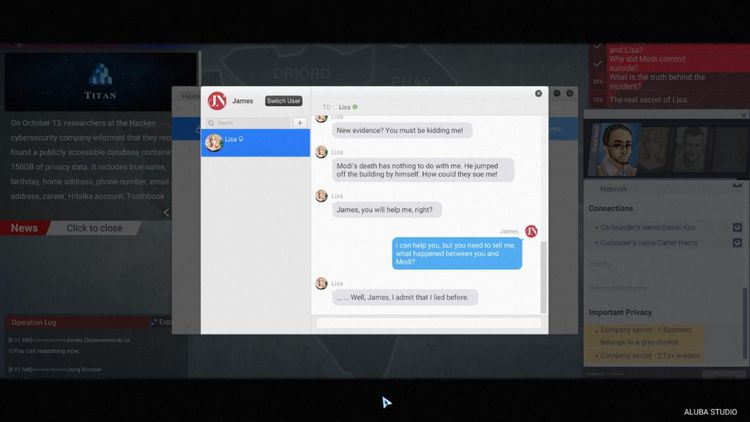

Vous obtiendrez des mots de passe basés sur les informations obtenues sur la cible et les utiliserez pour vous connecter à des comptes de différentes plateformes (y compris la messagerie électronique, les réseaux sociaux, l'application de chat, etc.) - Chat

Ce qui est passionnant, c'est que vous devez discuter avec des cibles en vous déguisant et utiliser les informations pour obtenir la confiance de la cible. - Analyse d'images

Vous pouvez obtenir des informations précieuses et des indices pertinents à partir d’images. - Hameçonnage

Vous pouvez envoyer des liens de phishing pour pirater les périphériques matériels des cibles (ordinateur, téléphone portable) et obtenir des informations privées.

Des méthodes de chasse à l'homme cybernétique plus avancées seront débloquées plus tard !

Gameplay

- Hautement immersif

Les joueurs incarnent un pirate informatique dans le jeu, acceptent la commission de l'entreprise et résolvent des incidents dangereux. - Gameplay riche

Il existe de nombreuses fonctionnalités d'ingénierie sociale dans le jeu, notamment la détection, le suivi, la résolution d'énigmes, la destruction et le piratage, etc. - Histoire complexe

Le jeu jugera le bien et le mal du comportement du joueur. Différents jugements conduiront à différentes directions de l'intrigue. - Rôles multiples

Il y a de nombreux rôles différents dans ce jeu avec une touche de personnalité. Leurs histoires seraient creusées par vous-même.

Écrit à la fin

Lorsque nous avons décidé du thème du jeu, nous y avons longuement réfléchi. En raison de This War of Mine , Papers, Please , Orwell et d'autres excellents jeux indépendants, nous voulions également créer un jeu qui permette aux joueurs de réfléchir en dehors du jeu. Nous avons essayé de nombreuses fois de réfléchir ensemble.

Nous avons mis en place un groupe d'ingénierie sociale pour trouver des experts et leur demander quelles étaient les compétences nécessaires pour offrir aux joueurs une véritable expérience de piratage. Nous avons même lu le livre The Art of Deception écrit par le célèbre hacker Kevin David Mitnick pour comprendre comment fonctionne un vrai hacker. Ces études ont directement ouvert la porte à un nouveau monde pour nous tous. Les disciplines impliquaient l'ingénierie sociale, la psychologie, les micro-expressions, les compétences en phrases, etc., des types d'études qui nous permettent d'avoir une grande confiance dans le thème du jeu et du gameplay.

Nous nous inspirons non seulement des professionnels et des livres, mais aussi du cinéma. Par exemple, grâce à Who Am I: No System Is Safe , nous avons découvert une autre explication des compétences de piratage informatique. Grâce à Searching, nous avons appris à créer une narration détaillée et à laisser le public et les jeux se concentrer sur ce que nous attendons d'eux. Chaque fois, l'apprentissage nous rapproche du jeu qui est dans mon cœur.

Comme nous l'avons déjà mentionné, ce jeu est très spécial et unique , et combine beaucoup de créativité. J'espère vraiment que vous aimerez ce jeu. N'hésitez pas à laisser vos conseils et commentaires dans la communauté.