Products

:( resultados Lo sentimos. No hay.

Por favor, compruebe la ortografía, utilizar la búsqueda avanzada o explorar la página de inicio.

¡Bienvenido a casa Jugador!

Al hacer clic en Continuar con tu cuenta de Google o Facebook, aceptas los Kinguin's Términos y Condiciones y la Política de Privacidad, además de los Términos y Condiciones NFT y la Política de Privacidad NFT.

Cyber Manhunt Steam CD Key

Durante la comunicación interna, encontramos que cuando Internet continúa penetrando en la vida de las personas y acelera la transmisión de información, un evento negativo puede propagarse rápidamente por Internet.

En este proceso, el pecado será expuesto y castigado, lo que hará felices a las personas; pero algunas personas sufrirán insultos maliciosos e insultos del hombre del teclado de Internet. Cuando esta violencia cibernética continúa aumentando, las consecuencias a menudo superan el incidente en sí mismo, y son aún más estresantes y acaban con vidas preciosas.

Por lo tanto, decidimos desarrollar un juego de este tipo relacionado con el tema de "piratería", "caza humana cibernética" y "fuga de datos de privacidad". Esperamos que los jugadores puedan desempeñar el papel de piratas informáticos y descubrir sus secretos de privacidad, como si Dios controlara el destino de los demás a sus espaldas y fuera testigo de su final. Espero que a través de este proceso, los jugadores puedan pensar y hacer sus propios juicios correctos.

Características

Implementé algunos medios de caza cibernética y los integré en nuestro juego:

- búsqueda Web

El jugador recopila información básica sobre el objeto de destino a través de la función de búsqueda del navegador. - Base de datos

Utilice información conocida para ingresar a la base de datos. Después de filtrar, tal vez otra información sobre el objeto de destino. - Grieta

Genere contraseñas basadas en la información obtenida de la persona objetivo y utilícela para iniciar sesión en cuentas en varias plataformas (incluido correo electrónico, plataformas sociales, software de chat, etc.) - Ocultar

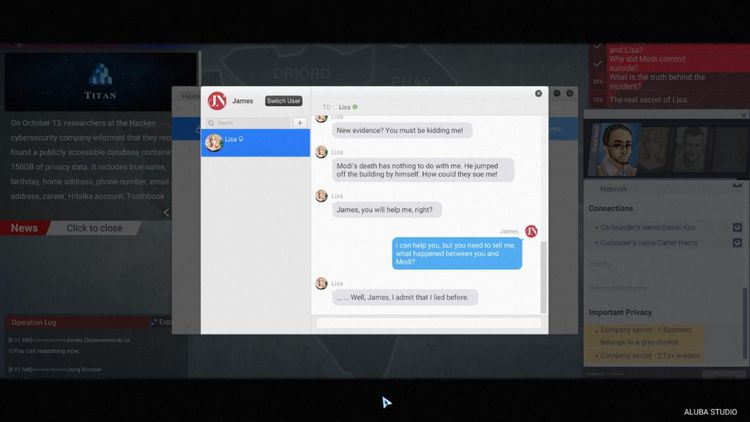

Obtenga las necesidades, los círculos sociales, etc. del objeto objetivo, elija disfrazarse de acuerdo con la información y obtenga más información contactando al objeto objetivo - Rutina de chat

Después de agregar el objeto de destino como amigo, realice una rutina de chat para obtener información. - Análisis de imágenes

Obtenga información valiosa y pistas relevantes de las imágenes. - Suplantación de identidad

Envíe enlaces de phishing para invadir los dispositivos de hardware de la persona objetivo (computadora, teléfono móvil) y obtener información privada.

¡Los métodos de caza cibernética más avanzados se desbloquearán más adelante!

Como se Juega

- Altamente inmersivo

El jugador interpreta a un pirata informático en el juego, acepta la comisión de una empresa y completa incidentes de persecución cibernética. - Jugabilidad rica

Hay muchas funciones de ingeniería social en el juego, que también incluyen razonamiento, seguimiento, resolución de rompecabezas, destrucción e invasión, etc. - Historia compleja

El juego juzgará el bien y el mal del comportamiento del jugador. Diferentes juicios desencadenarán la dirección de la trama correspondiente. - Múltiples caracteres

Hay muchos personajes en el escenario que tiene características de personalidad propias e historias desconocidas. Juegas a un hacker para descubrir la verdad del incidente uno por uno.

Resumen

Cuando decidimos por primera vez el tema del juego, también lo consideramos durante mucho tiempo. Debido a los mejores juegos independientes como This War of Mine, Papers, Please y Orwell, etc., también queremos crear un juego que permita a los jugadores pensar fuera del juego. Por lo tanto, en términos de tema, también me devané los sesos.

Y para brindarles a los jugadores una experiencia de piratería real, incluso establecimos un grupo de ingeniería social para encontrar algún profesor en la industria y preguntarles sobre ingeniería social. Incluso leí el libro El arte del engaño del famoso hacker Kevin David Mitnick y vi cómo trabaja el verdadero maestro hacker. Este aprendizaje en línea y fuera de línea abrió directamente la puerta a un nuevo mundo para todos en nuestro equipo. Las disciplinas involucradas incluyen ingeniería social, psicología, microexpresiones, tácticas, etc. El rico contenido también nos permite tener plena confianza en el tema y la jugabilidad del juego.

No solo profesionales y libros, también buscamos inspiración en algunas obras cinematográficas. Por ejemplo, a través de Who Am I: No System Is Safe, hemos visto formas más artísticas y representativas de tecnología de piratería. A través de la búsqueda, hemos aprendido cómo crear reversiones en los detalles y cómo permitir que la audiencia o el jugador se concentren en donde esperamos que se concentren. Cada parte del aprendizaje nos ha beneficiado mucho y estamos ansiosos por usarlo en nuestros juegos.

En resumen, este juego es muy especial y único y combina muchas características. Realmente espero que a ustedes les guste mucho este juego. No dude en dejar sus mensajes o comentarios en la Comunidad.