Szczegóły

Szczegóły

Products

:( Niestety, brak wyników.

Proszę, sprawdź pisownię, użyj zaawansowanej wyszukiwarki lub odwiedź stronę główną.

Witaj w domu, Graczu!

Klikając Kontynuuj za pomocą konta Google lub Facebook zgadzasz się z Kinguin's Regulaminem i Polityką Prywatności, a także z Regulaminem NFT i Polityką Prywatności NFT.

Cyber Manhunt Steam CD Key

Szczegóły

SzczegółyPodczas komunikacji wewnętrznej stwierdziliśmy, że kiedy Internet nadal penetruje ludzkie życie i przyspiesza transmisję informacji, negatywne wydarzenie może szybko rozprzestrzenić się w Internecie.

W tym procesie grzech zostanie ujawniony i ukarany, co uczyni ludzi szczęśliwymi; ale niektórzy ludzie będą cierpieć z powodu złośliwych obelg i obelg ze strony internetowej klawiatury. Kiedy ta cyberprzemoc nadal się eskaluje, konsekwencje często przekraczają sam incydent, a nawet bardziej stresujące i kończą cenne życie.

Dlatego zdecydowaliśmy się na stworzenie takiej gry związanej z tematem „hackingu”, „cybernaszukiwania” i „wycieku danych prywatności”. Mamy nadzieję, że gracze będą mogli wcielić się w hakera i odkryć swoje sekrety prywatności, tak jak Bóg za jego plecami kontroluje los innych i jest świadkiem ich końca. Mam nadzieję, że dzięki temu procesowi gracze będą mogli myśleć i dokonywać własnych słusznych osądów.

Cechy

Wdrożyliśmy niektóre środki do cyber obławy i zintegrowaliśmy je z naszą grą:

- wyszukiwarka internetowa

Odtwarzacz zbiera podstawowe informacje o obiekcie docelowym za pomocą funkcji wyszukiwania w przeglądarce. - Baza danych

Użyj znanych informacji, aby wejść do bazy danych. Po przefiltrowaniu być może inne informacje o obiekcie docelowym. - Pękać

Generuj hasła na podstawie uzyskanych informacji o osobie docelowej i używaj ich do logowania się do kont na różnych platformach (w tym e-mail, platformy społecznościowe, oprogramowanie do czatu itp.) - Przebranie

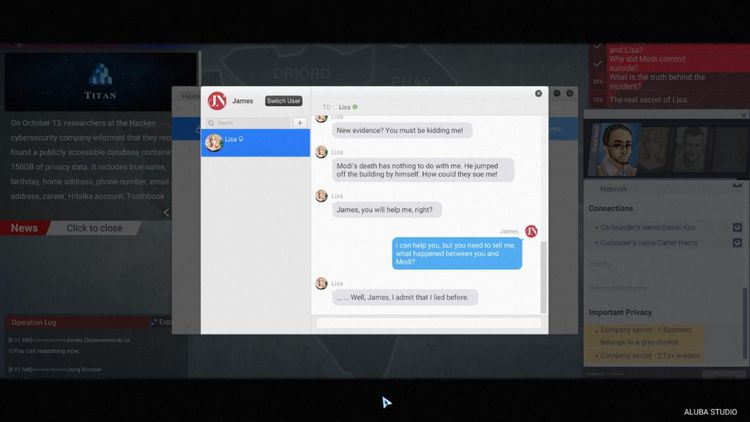

Uzyskaj potrzeby, kręgi społeczne itp. obiektu docelowego, wybierz przebranie zgodnie z informacjami i uzyskaj więcej informacji, kontaktując się z obiektem docelowym - Rutyna czatu

Po dodaniu obiektu docelowego jako znajomego wykonaj procedurę czatu, aby uzyskać informacje. - Analiza obrazu

Uzyskaj cenne informacje i istotne wskazówki ze zdjęć. - Wyłudzanie informacji

Wysyłaj odsyłacze phishingowe, aby zaatakować urządzenia sprzętowe osoby docelowej (komputer, telefon komórkowy) i uzyskać prywatne informacje.

Bardziej zaawansowane metody obławy w cyberprzestrzeni zostaną odblokowane później!

Rozgrywka

- Bardzo wciągające

Gracz wciela się w hakera, przyjmuje prowizję od firmy i dopełnia incydenty cyber obławy. - Bogata rozgrywka

W grze jest wiele funkcji inżynierii społecznej, w tym wnioskowanie, śledzenie, rozwiązywanie zagadek, niszczenie i inwazja itp. - Złożona historia

Gra oceni dobro i zło w zachowaniu gracza. Różne osądy wywołają odpowiedni kierunek fabuły. - Wiele znaków

Na scenie pojawia się wiele postaci, które mają swoje własne cechy osobowości i nieznane historie. Wcielasz się w hakera, aby jeden po drugim odkryć prawdę o incydencie.

Streszczenie

Kiedy po raz pierwszy podjęliśmy decyzję o temacie gry, również długo zastanawialiśmy się nad tym. Ze względu na lepsze gry niezależne, takie jak This War of Mine, Papers, Please i Orwell itp., chcemy również stworzyć grę, która pozwoli graczom myśleć poza grą. Dlatego też pod względem tematycznym łamałem sobie głowę.

Aby zapewnić graczom prawdziwe doświadczenie hakerskie, utworzyliśmy nawet grupę socjotechniczną, która ma znaleźć profesora w branży i zapytać go o socjotechnikę. Przeczytałem nawet książkę The Art of Deception autorstwa słynnego hakera Kevina Davida Mitnicka i zobaczyłem, jak działa prawdziwy mistrz hakerów. Te szkolenia online i offline bezpośrednio otworzyły drzwi do nowego świata dla wszystkich członków naszego zespołu. Zaangażowane dyscypliny obejmują socjotechnikę, psychologię, mikroekspresje, taktykę itp. Bogata zawartość pozwala nam również na pełne zaufanie do tematyki i rozgrywki.

Nie tylko profesjonaliści i książki, szukamy również inspiracji w niektórych utworach filmowych. Na przykład w „Kim jestem: żaden system nie jest bezpieczny” widzieliśmy bardziej artystyczne i bardziej reprezentatywne formy technologii hakerskiej. Dzięki wyszukiwaniu nauczyliśmy się szczegółowo tworzyć odwrócenia i jak pozwolić publiczności / graczowi skupić się na tym, na czym oczekujemy, że się skupią. Każda część nauki przyniosła nam wiele korzyści i nie możemy się doczekać, aby wykorzystać je w naszych grach.

Podsumowując, jest to bardzo wyjątkowa gra, która łączy w sobie wiele funkcji. Naprawdę mam nadzieję, że spodobałaby się Wam ta gra. Zachęcamy do pozostawienia wiadomości lub opinii w Społeczności.