Witaj w domu, Graczu!

Klikając Kontynuuj za pomocą konta Google lub Facebook zgadzasz się z Kinguin's Regulaminem i Polityką Prywatności, a także z Regulaminem NFT i Polityką Prywatności NFT.

G Data Internet Security 2023 Key (1 Year / 1 PC)

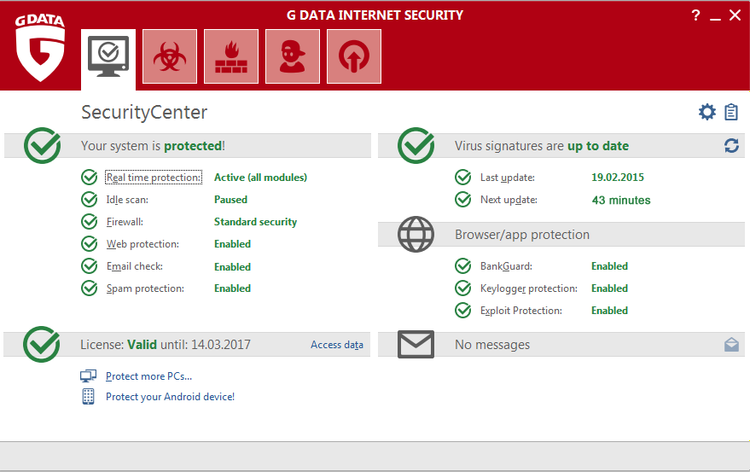

G DATA Internet Security 2023 z antywirusem, zaporą sieciową i ochroną przed exploitami! Ochrona przed wirusami, oprogramowaniem szpiegującym, hakerami i złośliwym oprogramowaniem.

Innowacyjny

Najlepsza ochrona G DATA dla systemu Windows: Nasze zupełnie nowe technologie DeepRay® i BEAST wykorzystują sztuczną inteligencję i analizę behawioralną do wykrywania zakamuflowanego i nieznanego wcześniej złośliwego oprogramowania.

Bezpieczny w Internecie

Ataki podczas bankowości internetowej i zakupów, podejrzane strony internetowe, podejrzane e-maile? Nie ma problemu. Po prostu dalej korzystaj z Internetu, a my zajmiemy się resztą.

Wyprodukowane w Niemczech

Twoje dane są dla Ciebie święte? Dobrze cię rozumiemy. Dlatego przywiązujemy dużą wagę do maksymalnego bezpieczeństwa danych. I upewnij się, że Twoje dane pozostają Twoje. Gwarancja.

Cechy

- Zapora

Monitoruje wszystkie połączenia przychodzące i wychodzące w celu ochrony przed hakerami i oprogramowaniem szpiegującym — w pełni automatycznie lub zgodnie z własnymi regułami. - Oprogramowanie anty-ransomware

Brak możliwości wyłudzenia trojanów: Internet Security powstrzymuje przestępców przed szyfrowaniem Twoich plików. - Anty spam

Zatrzymuje spam, taki jak reklamy i wiadomości phishingowe, oraz utrzymuje Twoją skrzynkę pocztową w czystości. - Skaner wirusów

Zaufaj najwyższym współczynnikom wykrywalności dzięki równolegle działającym technologiom. Otrzymuj nowe sygnatury wirusów co godzinę, aby zapewnić najlepszą ochronę przed złośliwym oprogramowaniem. - Kopia zapasowa w chmurze

Automatycznie przechowuj zaszyfrowane kopie zapasowe w chmurze – korzystając z Dropbox lub Google Drive. - G DATA BankGuard

Nasza opatentowana technologia zabezpiecza przeglądarkę przed manipulacją przez złodziei danych – dla bezpiecznej bankowości internetowej i zakupów. - Kontrola rodzicielska

Kontroluj korzystanie z Internetu przez swoje dzieci. Określ godziny i pozwól swoim dzieciom surfować tylko do zatwierdzonych witryn. - Ochrona przed wykorzystywaniem

Chroni Twój komputer przed przestępcami wykorzystującymi luki w zabezpieczeniach na przykład w aplikacjach pakietu Office i czytnikach PDF.