Willkommen zu Hause, Spieler!

Indem du auf "Mit Google oder Facebook fortfahren" klickst, stimmst du den Allgemeinen Geschäftsbedingungen und der Datenschutzrichtlinie von Kinguin sowie den NFT-Allgemeinen Geschäftsbedingungen und der NFT-Datenschutzrichtlinie zu.

Cyber Manhunt Steam CD Key

Während der internen Kommunikation stellten wir fest, dass sich ein negatives Ereignis schnell im gesamten Internet ausbreiten kann, wenn das Internet weiterhin in das Leben der Menschen eindringt und die Übermittlung von Informationen beschleunigt.

In diesem Prozess wird die Sünde aufgedeckt und bestraft, was die Menschen glücklich machen wird; aber einige Leute werden böswillige Beleidigungen und Beleidigungen vom Internet-Tastaturmann erleiden. Wenn diese Cybergewalt weiter eskaliert, gehen die Folgen oft über den Vorfall selbst hinaus und sind sogar noch stressiger und beenden kostbare Leben.

Daher haben wir uns entschieden, ein solches Spiel zum Thema „Hacking“, „Cyber-Fahndung“ und „Privatsphäre-Datenlecks“ zu entwickeln. Wir hoffen, dass die Spieler die Rolle eines Hackers spielen und ihre Datenschutzgeheimnisse herausfinden können, so wie Gott das Schicksal anderer hinter seinem Rücken kontrolliert und ihr Ende miterlebt. Ich hoffe, dass die Spieler durch diesen Prozess nachdenken und ihre eigenen richtigen Urteile fällen können.

Merkmale

Einige Mittel zur Cyberfahndung implementiert und in unser Spiel integriert:

- Web-Suche

Der Spieler sammelt grundlegende Informationen über das Zielobjekt über die Suchfunktion des Browsers. - Datenbank

Verwenden Sie bekannte Informationen, um in die Datenbank einzutreten. Nach dem Filtern evtl. weitere Informationen zum Zielobjekt. - Riss

Generieren Sie Passwörter basierend auf den erhaltenen Informationen der Zielperson und verwenden Sie sie, um sich bei Konten auf verschiedenen Plattformen anzumelden (einschließlich E-Mail, soziale Plattformen, Chat-Software usw.). - Verkleidung

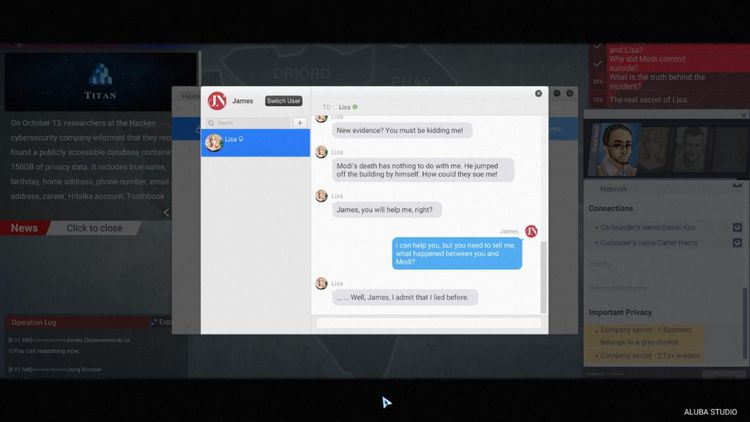

Erhalten Sie die Bedürfnisse, sozialen Kreise usw. des Zielobjekts, wählen Sie die Verkleidung gemäß den Informationen aus und erhalten Sie weitere Informationen, indem Sie das Zielobjekt kontaktieren - Chat-Routine

Führen Sie nach dem Hinzufügen des Zielobjekts als Freund eine Chat-Routine durch, um Informationen zu erhalten. - Bildanalyse

Erhalten Sie wertvolle Informationen und relevante Hinweise aus Bildern. - Phishing

Senden Sie Phishing-Links, um in die Hardwaregeräte der Zielperson (Computer, Mobiltelefon) einzudringen und private Informationen zu erhalten.

Fortgeschrittenere Cyber-Fahndungsmethoden werden später freigeschaltet!

Spielweise

- Hochimmersiv

Der Spieler spielt im Spiel einen Hacker, nimmt den Auftrag eines Unternehmens an und schließt Cyber-Fahndungsvorfälle ab. - Reichhaltiges Gameplay

Es gibt viele Social-Engineering-Funktionen im Spiel, darunter logisches Denken, Verfolgen, Lösen von Rätseln, Zerstören und Eindringen usw. - Komplexe Geschichte

Das Spiel wird das Gute und Böse des Verhaltens des Spielers beurteilen. Unterschiedliche Urteile lösen die entsprechende Handlungsrichtung aus. - Mehrere Zeichen

Es gibt viele Charaktere auf der Bühne, die ihre eigenen Persönlichkeitsmerkmale und unbekannten Geschichten haben. Du spielst einen Hacker, um nach und nach die Wahrheit über den Vorfall herauszufinden.

Zusammenfassung

Als wir uns zum ersten Mal für das Thema des Spiels entschieden haben, haben wir auch lange darüber nachgedacht. Aufgrund der besseren unabhängigen Spiele wie This War of Mine, Papers, Please und Orwell usw. wollen wir auch ein Spiel machen, das es den Spielern ermöglicht, außerhalb des Spiels zu denken. Daher habe ich mir auch thematisch den Kopf zerbrochen.

Und um den Spielern ein echtes Hacking-Erlebnis zu bieten, haben wir sogar eine Social-Engineering-Gruppe gegründet, um einen Professor in der Branche zu finden und ihn zum Thema Social Engineering zu befragen. Ich habe sogar das Buch The Art of Deception des berühmten Hackers Kevin David Mitnick gelesen und gesehen, wie der wahre Hacker-Meister arbeitet. Dieses Online- und Offline-Lernen öffnete jedem in unserem Team direkt die Tür zu einer neuen Welt. Zu den beteiligten Disziplinen gehören Social Engineering, Psychologie, Mikroausdrücke, Taktiken usw. Der reichhaltige Inhalt lässt uns auch voller Vertrauen in die Thematik und das Gameplay des Spiels.

Wir suchen nicht nur nach Fachleuten und Büchern, sondern auch nach Inspiration in einigen Filmarbeiten. Zum Beispiel haben wir durch Who Am I: No System Is Safe künstlerischere und repräsentativere Formen der Hacking-Technologie gesehen. Durch die Suche haben wir gelernt, wie man Umkehrungen in Details erzeugt und wie man das Publikum / den Spieler darauf konzentrieren lässt, wo wir erwarten, dass sie sich konzentrieren. Jeder Teil des Lernens hat uns sehr geholfen und wir können es kaum erwarten, sie in unseren Spielen zu verwenden.

Zusammenfassend lässt sich sagen, dass dieses Spiel sehr speziell und einzigartig ist und viele Funktionen kombiniert. Ich hoffe wirklich, dass euch dieses Spiel gefallen könnte. Bitte zögern Sie nicht, Ihre Nachrichten oder Ihr Feedback in der Community zu hinterlassen.